- Share On

目次

目次

- ECサイトならではのセキュリティポイント

- 顧客の個人情報・決済情報を扱う責任

- 金銭が直接絡むため攻撃の標的になりやすい

- 多様な決済手段の安全管理の必要性

- 法令遵守の重要性

- 顧客信頼がビジネスの基盤

- ShopifyなどCMSの特徴とセキュリティリスク

- CMSの種類と特徴

- CMS選択のポイント

- ECセキュリティの基本対策

- なぜ強力なパスワードが必要か?

- 二要素認証(2FA)の重要性

- 権限は最小限に

- 退職・異動時の速やかなアカウント削除

- ログイン履歴の監視で早期発見

- Shopify・WordPressでの対応状況

- 顧客情報・決済情報の保護

- 顧客情報管理

- 決済代行サービスの利用

- APIキー管理

- HTTPS通信の徹底

- データの暗号化とバックアップ

- 従業員教育と運用ルールの徹底

- 具体的なセキュリティ事例紹介

- まとめ

ECサイトの安全運営には、ShopifyやWordpressなどCMSの適切なセキュリティ対策が不可欠です。利便性の高いCMSですが、設定ミスや運用不備が大きなリスクになることもあります。

本記事では押さえておくべきポイントを解説していきます。

ECサイトならではのセキュリティポイント

ECサイトは他のWebサイトと比べて扱うデータの種類やリスクが特殊です。その理由を具体的に説明します。

顧客の個人情報・決済情報を扱う責任

氏名や住所、電話番号、クレジットカード情報などの機密情報は、漏洩すると法的罰則や社会的信用の喪失につながります。顧客の信頼を守るため厳重な管理が必須です。

金銭が直接絡むため攻撃の標的になりやすい

売上や決済に直結するため、商品改ざんや不正決済を狙う攻撃が多発します。これらは即時の経済的損失を招くため、特に警戒が必要です。

多様な決済手段の安全管理の必要性

クレジットカード以外にも電子マネー、スマホ決済などが増え、それぞれに対応したリスク管理が不可欠です。

法令遵守の重要性

個人情報保護法やPCI DSSなどの法律・基準に違反すると、罰則や信頼失墜に繋がるため遵守が求められます。

顧客信頼がビジネスの基盤

セキュリティ事故はブランドイメージを損ない顧客離れを招きます。安全性をアピールし顧客の安心を得ることは売上アップに直結します。

ShopifyなどCMSの特徴とセキュリティリスク

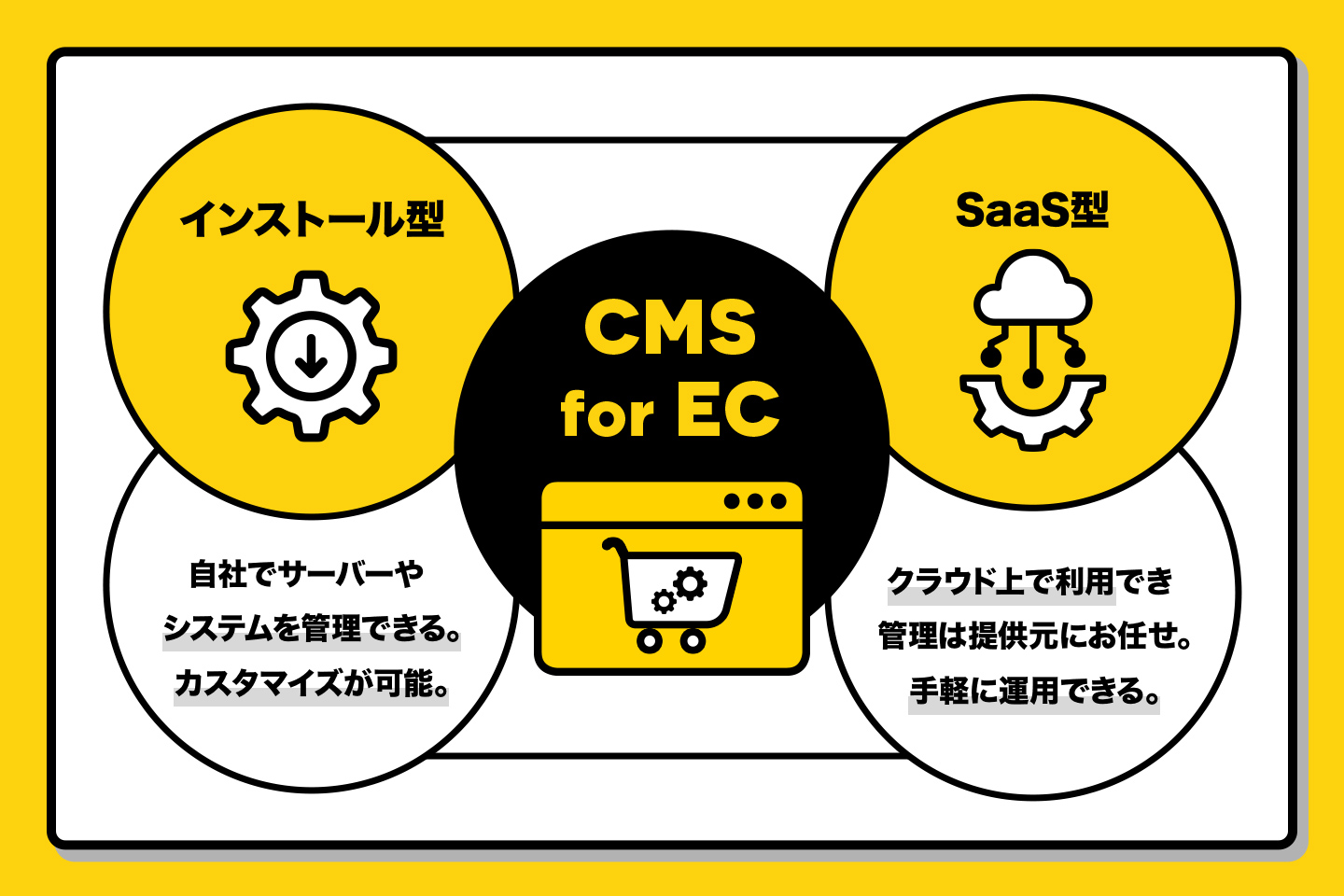

ECサイト構築に利用されるCMSは大きく「インストール型」と「SaaS型」に分かれます。両者の特徴とリスクを比較してみましょう。

CMSの種類と特徴

横にスクロールできます

項目 | インストール型CMS(例:WordPress+WooCommerce) | SaaS型CMS(例:Shopify、BASE) |

|---|---|---|

導入形態 | 自社サーバーにインストールし運用 | クラウド上のサービスを利用、管理は提供元に委託 |

カスタマイズ性 | 高い。自由にプラグインやテーマ追加可能 | 拡張は可能だが提供範囲内で限定的 |

サーバー管理 | 自己責任でセキュリティ設定や更新を行う必要あり | サーバー管理不要。提供元がセキュリティパッチ適用 |

セキュリティ責任 | 運用者が全ての管理・対策を行う必要あり | 基本は提供元が管理。ユーザーは権限管理など運用面を担当 |

脆弱性リスク | プラグインやテーマの脆弱性が攻撃経路になることが多い | 基盤は堅牢だがユーザー側の設定ミスやAPI管理不備がリスクに |

コスト | サーバー費用や保守運用が必要 | 定額やトランザクション手数料がかかることが多い |

決済連携 | 自己構築または決済代行組み合わせ必要 | 標準機能や連携アプリで簡単に導入可能 |

運用の容易さ | 技術的知識と保守体制が必要 | 非エンジニアでも比較的容易に運用可能 |

CMS選択のポイント

運用リソースや必要なカスタマイズ性、予算を考慮し、自社に合ったCMSを選びましょう。セキュリティ責任の所在を明確にし、適切な管理体制を整えることが重要です。

ECセキュリティの基本対策

ECサイトの安全を守るためには、技術的な対策と運用管理の両輪が必要です。

ECサイトの管理画面は根幹部分であり、不正アクセスは甚大な被害につながります。ShopifyやWordPressは機能やプラグインで多くの対策が可能ですが、運用面の徹底も必要です。

なぜ強力なパスワードが必要か?

管理画面はECサイトの中枢であり、ここが破られると大規模な被害につながります。単純なパスワードはブルートフォース攻撃で簡単に突破されるため、複雑かつ長いパスワード設定が必須です。

二要素認証(2FA)の重要性

パスワードが漏洩しても、2FAがあれば本人以外のログインを防げます。これにより不正アクセスのリスクを大幅に減らせるため、全管理者に必須化すべきです。

権限は最小限に

不要な権限を持つアカウントがあると被害が拡大します。業務に必要な最小限の権限のみ付与し、管理者権限は限定しましょう。

退職・異動時の速やかなアカウント削除

権限を持つ元社員のアカウント放置は内部犯行や不正利用の温床です。退職時には必ず無効化・削除を行いましょう。

ログイン履歴の監視で早期発見

不審なログインがあれば早期に対処可能です。定期的にログイン履歴をチェックしましょう。

Shopify・WordPressでの対応状況

横にスクロールできます

対策項目 | Shopifyでの対応状況 | WordPressでの対応状況 |

|---|---|---|

強力なパスワード設定 | 標準で対応可能 | 標準機能+プラグインで強化可能 |

二要素認証(2FA) | 管理者アカウントに必須設定可能 | プラグイン利用で導入可能 |

権限管理 | ロールごとの細かい権限管理が可能 | ユーザーロール機能+プラグインで調整可能 |

退職・異動時のアカウント管理 | 手動で無効化・削除 | 手動で無効化・削除 |

ログイン履歴の監視 | 標準は限定的だがアプリで拡張可能 | プラグインで詳細ログ管理が可能 |

顧客情報・決済情報の保護

顧客情報や決済情報はECサイトにとって最も重要な資産の一つです。

これらの情報が漏洩すると、顧客の金銭的被害だけでなく、企業の信用失墜や法的責任問題に直結します。安全に守るために、以下の対策を必ず実施しましょう。

顧客情報管理

顧客情報は業務に必要な担当者のみにアクセスを限定することが基本です。無制限に閲覧可能な状態は情報漏洩のリスクを高めます。また、アクセスログの記録と定期的な監視を行うことで、不正利用の早期発見が可能になります。例えば、予期しない時間帯のアクセスや大量ダウンロードの有無を確認し、異常があれば速やかに対処する体制を整えましょう。

決済代行サービスの利用

クレジットカード情報を自社で直接管理すると、PCI DSS(Payment Card Industry Data Security Standard)という厳しい国際基準を満たす必要があります。これには技術面だけでなく、運用体制や物理的なセキュリティも含まれ、高額なコストと専門知識が必要です。そのため、多くのECサイトはPCI DSS準拠の決済代行サービスを利用します。決済代行を使うことで、カード情報は代行業者側で安全に管理され、自社ではカード情報を保管しないため、漏洩リスクを大幅に軽減できます。また、多くの決済代行サービスは高度な不正検知機能やチャージバック対応も備えているため、運用面の負担も軽減できます。

APIキー管理

ECサイトでは決済代行や外部サービスとの連携にAPIキーを使用します。APIキーが漏洩すると、不正アクセスやデータ改ざんなどのリスクが高まります。したがって、APIキーは必要最低限の権限に限定し、使わなくなったキーは速やかに無効化することが重要です。また、定期的なキーの更新やアクセス権限の見直しも忘れずに行い、管理体制を強化しましょう。さらにAPIキーは安全に保管し、アクセスできる人を限定することが望ましいです。

HTTPS通信の徹底

ECサイト全体の通信をHTTPS化し、通信経路を暗号化することは、データの盗聴や改ざんを防ぐ基本中の基本です。ユーザーが入力した個人情報やカード情報が安全にサーバーへ送信されるため、通信の安全性は顧客の信頼獲得にも直結します。また、Googleなどの検索エンジンもHTTPSサイトを優遇するため、SEO対策としても効果的です。サイト内のすべてのページ、特にログイン画面や決済画面は必ずHTTPSで運用しましょう。

データの暗号化とバックアップ

送受信の通信だけでなく、サーバー内で保管する顧客情報も暗号化を検討しましょう。万が一のデータベース侵害時にも、暗号化されていれば情報漏洩の被害を抑制できます。また、定期的なデータバックアップと復元テストを行い、万一のデータ損失に備えることも重要です。

従業員教育と運用ルールの徹底

技術的対策だけでなく、従業員のセキュリティ意識向上も必須です。顧客情報の取り扱いルールやパスワード管理の重要性、不審なメールへの対応など、定期的な教育を実施し、全員がリスクを理解して行動できる環境を作りましょう。

これらの対策を組み合わせて実施することで、ECサイトの顧客情報と決済情報を安全に守り、企業と顧客双方の信頼を確かなものにできます。

具体的なセキュリティ事例紹介

ECサイトでのよくある悩みや解決事例をご紹介いたします。

参考になるものがあれば幸いです。

Q: 管理画面に不正ログインされ、商品の価格が改ざんされました。原因は?

A: そうした事態は、多くの場合パスワードが簡単すぎたり、2FA(二段階認証)が設定されていなかったことが原因です。まずはパスワードの強化と2FAの設定をおすすめします。一緒にアクセスログも確認して、どこから侵入されたか探ってみましょう。

Q: APIキーが漏洩し、商品情報が勝手に変更されました。どう対応すべき?

A: APIキーの管理はとても大切です。漏洩が疑われたら、すぐにそのキーを無効化して新しいものを発行しましょう。また、権限は必要最低限にして、定期的に使われ方をチェックするのがおすすめです。

Q: クレジットカード情報を自社で管理していたが、漏洩してしまいました。なぜ決済代行を使うべき?

A: カード情報の管理は非常に難しく、専門の知識や設備が必要です。決済代行サービスを利用すると、そういった負担やリスクを減らせるので、ぜひ活用を検討してみてください。

Q: 顧客の個人情報が誤って外部に公開されました。原因と防止策は?

A: それは心配な状況ですね。多くはアクセス権の設定ミスが原因です。必要な人だけが情報にアクセスできるように設定し、ログを定期的にチェックするのが効果的です。

Q: サイトにDDoS攻撃があり、サービスが停止しました。対応策は?

A: サイトが止まってしまうのはつらいですね。WAFやCDNを導入すると攻撃を軽減できますし、監視体制を強化して早期発見できるようにしましょう。

Q: 社内でパスワードを共有していました。不正利用されるリスクは?

A: パスワード共有は漏洩のリスクが高まるのでおすすめできません。できれば個別アカウントと2FAの設定でセキュリティを強化しましょう。また、退職者のアカウントが残っていると、誤って使われてしまうリスクがあります。できるだけ早くアカウントを無効化・削除して、安心して運営できるようにしましょう。

まとめ

ECサイトのセキュリティは技術対策と運用管理の両方で成り立ちます。

ShopifyなどのCMSの利便性に頼るだけでなく、強力な認証、厳格なAPI管理、そして決済代行の適切な利用を徹底してください。

これらを実践することで顧客の信頼だけでなく、自社を守ることに繋がります。 安全なEC運営のために今すぐ対策を始めましょう。

Contact

制作のご依頼やサービスに関するお問い合わせ、

まだ案件化していないご相談など、

お気軽にお問い合わせください。

- この記事をシェア